База данных уязвимостей МСВСфера ОС

Для защиты системы от текущих и будущих угроз требуется выполнять регулярные обновления. В инструкции ниже вы найдёте информацию, необходимую для выполнения рекомендаций по обеспечению безопасности.

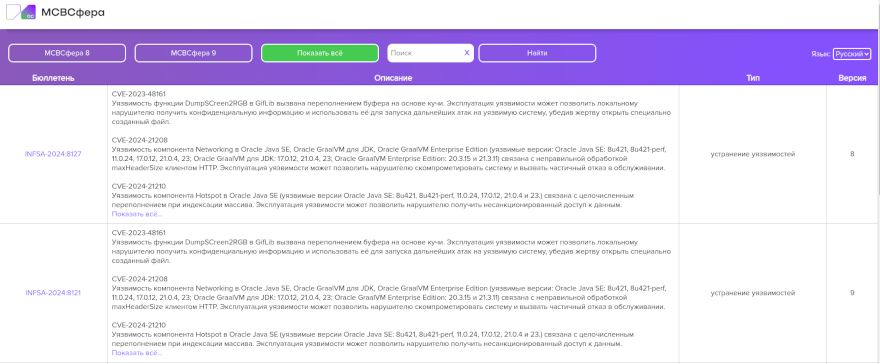

Бюллетени по безопасности

В базе данных уязвимостей МСВСфера ОС содержится информация об устранении уязвимостей в продуктах МСВСфера ОС.

База доступна для всех пользователей МСВСфера ОС по ссылке: https://errata.msvsphere-os.ru/

На главной странице вы увидите список бюллетеней в хронологическом порядке. Для каждого бюллетеня доступно описание всех устранённых уязвимостей, а также его тип (устранение уязвимостей, устранение недостатков и улучшение) и версия системы, для которой он применим.

При желании вы можете отфильтровать результаты по версии операционной системы или воспользоваться поиском (по идентификатору уязвимости или бюллетеня, а также по ключевым словам).

Для получения подробной информации о бюллетене, нажмите на его номер.

Получение данных о бюллетенях в «Терминале»

В «Терминале» вы можете просматривать данные о бюллетенях и пакетах, содержащих устренённые уязвимости, с помощью утилиты dnf.

Показать список всех доступных бюллетеней и пакетов

$ sudo dnf updateinfo list updates security

...

INFSA-2024:6356 Важные/Безоп. bubblewrap-0.4.1-7.el9_4.x86_64

INFSA-2024:3842 Низкие/Безоп. c-ares-1.19.1-2.el9_4.x86_64

INFSA-2024:3843 Умеренные/Безоп. cockpit-311.2-1.el9_4.inferit.x86_64

...

Показать список всех установленных бюллетеней и пакетов

$ sudo dnf updateinfo list security --installed

...

INFSA-2024:2433 Умеренные/Безоп. avahi-libs-0.8-20.el9.x86_64

INFSA-2024:2551 Важные/Безоп. bind-libs-32:9.16.23-18.el9_4.1.x86_64

INFSA-2024:5231 Важные/Безоп. bind-libs-32:9.16.23-18.el9_4.6.x86_64

...

Если было установлено несколько обновлений для одного пакета, dnf покажет список всех бюллетеней для этого пакета.

В примере для пакета bind-libs были установлены два обновления.

Показать содержимое бюллетеня

Если вы знаете номер бюллетеня, вы также можете просмотреть его содержимое в «Терминале».

Например, чтобы показать содержимое бюллетеня с номером INFSA-2024:2377, необходимо выполнить следующую команду:

$ sudo dnf updateinfo info INFSA-2024:2377

Последняя проверка окончания срока действия метаданных: 1:32:45 назад, Чт 07 ноя 2024 14:35:08.

===============================================================================

INFSA-2024:2377: zziplib security update

===============================================================================

Идентификатор обновления: INFSA-2024:2377

Тип: безопасность

Обновлено: 2024-08-13 15:35:36

Уязвимости (CVE): CVE-2020-18770

Описание: The zziplib is a lightweight library to easily extract data from zip files.

:

: * CVE-2020-18770

: An invalid memory access flaw was found in the mmapped.c

files zzip_disk_entry_to_file_header function in Zziplib.

This issue could allow an attacker to entice a victim into opening a

specially crafted file, leading to a denial of service.

Опасность: Moderate

Установлен: истина

Установка пакетов с устранёнными уязвимостями в «Терминале»

В общем случае все пакеты с устранёнными уязвимостями устанавливаются автоматически во время обновления операционной системы. При необходимости вы можете установить все доступные пакеты с устранёнными уязвимостями, не дожидаясь обновления системы или же установить только пакеты, входящие в определённый бюллетень. А также настроить систему таким образом, чтобы она автоматически загружала и устанавливала все пакеты с устранёнными уязвимостями.

Автоматическая загрузка и установка всех пакетов с устранёнными уязвимостями

Для настройки автоматической загрузки и установки всех пакетов с устранёнными уязвимостями необходимо, чтобы был установлен пакет dnf-automatic.

Откройте файл

/etc/dnf/automatic.confи убедитесь, что в разделе[commands]для параметраupgrade_typeзадано значениеdefaultилиsecurity:[commands] # What kind of upgrade to perform: # default = all available upgrades # security = only the security upgrades upgrade_type = security

Включите и запустите модуль таймера

systemd:$ sudo systemctl enable --now dnf-automatic-install.timer

Убедитесь, что таймер включён:

$ sudo systemctl status dnf-automatic-install.timer

Установка всех доступных пакетов с устранёнными уязвимостями

Установите все пакеты с устранёнными уязвимостями с помощью утилиты

dnf:$ sudo dnf update --security

При использовании параметра

--securityбудут установлены только пакеты, содержащие устранённые уязвимости. Без этого параметра будет выполнено полное обновление системы.Подтвердите и начните установку, нажав

Д.Необязательно: вы можете вывести на экран список процессов, требующих ручного перезапуска системы после установки обновленных пакетов. Например:

$ sudo dnf needs-restarting 1107 : /usr/sbin/rsyslogd -n 1199 : -bash

Обратите внимание, что перечислены только процессы, требующие перезапуска, а не службы. То есть вы не сможете перезапустить перечисленные процессы с помощью утилиты

systemctl. Например, процессbashв выводе завершится, когда пользователь, которому принадлежит этот процесс, выйдет из системы.

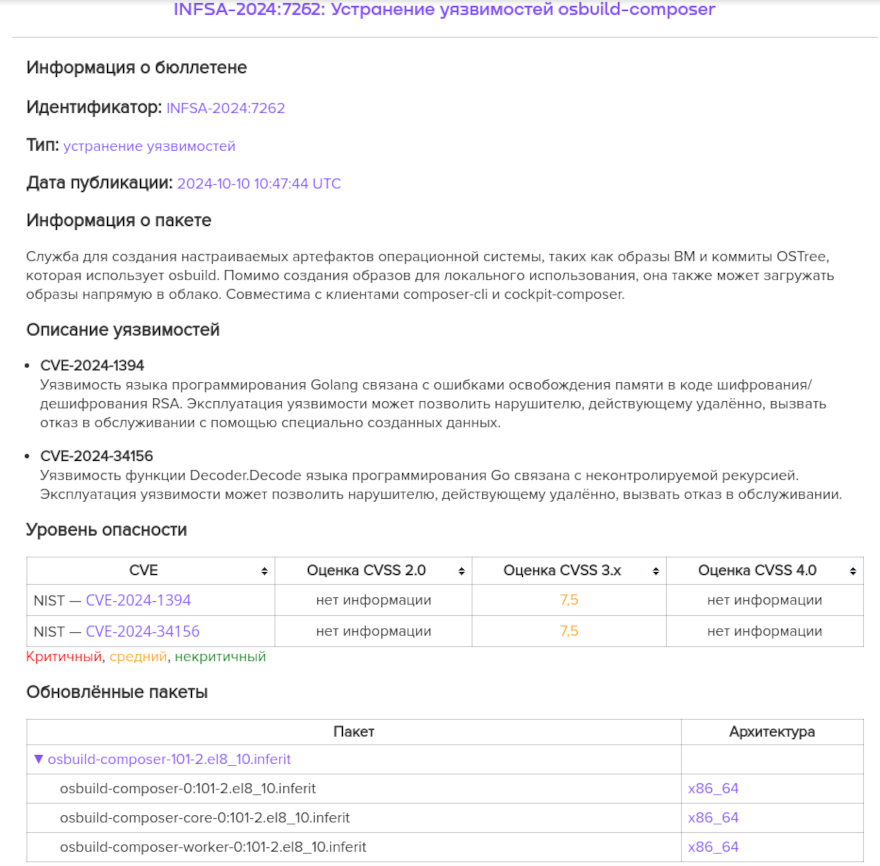

Установка пакетов с устранёнными уязвимостями, входящих в определённый бюллетень

В некоторых ситуациях может потребоваться установить только определённые обновления. Например, если службу можно обновить без планового простоя, вы можете установить пакеты с устранёнными уязвимостями только для этой службы, а остальные обновления установить позже.

Установите все пакеты, входящие в определённый бюллетень, например:

$ sudo dnf update --advisory=INFSA-2024:7262

Чтобы применить обновление с минимальным изменением версии, используйте команду

dnf upgrade-minimal, например:$ sudo dnf upgrade-minimal --advisory=INFSA-2024:7262

Подтвердите и начните установку, нажав

Д.Необязательно: вы можете вывести на экран список процессов, требующих ручного перезапуска системы после установки обновленных пакетов. Например:

$ sudo dnf needs-restarting 1107 : /usr/sbin/rsyslogd -n 1199 : -bash

Обратите внимание, что перечислены только процессы, требующие перезапуска, а не службы. То есть вы не сможете перезапустить перечисленные процессы с помощью утилиты

systemctl. Например, процессbashв выводе завершится, когда пользователь, которому принадлежит этот процесс, выйдет из системы.